Przekonaj się sam!

Pozostaw wiadomość, a skontaktuje się z Tobą nasz dedykowany doradca.

Wyślij nam wiadomość

0/10000

Pozostaw wiadomość, a skontaktuje się z Tobą nasz dedykowany doradca.

Jeśli jesteś frontendowcem (lub full-stackiem, który udaje, że lubi CSS), to mam nadzieję, że nie planowałeś spokojnego piątku. Świat obiegła informacja o krytycznej podatności w ekosystemie Reacta, która sprawia, że włos jeży się na głowie każdemu adminowi.

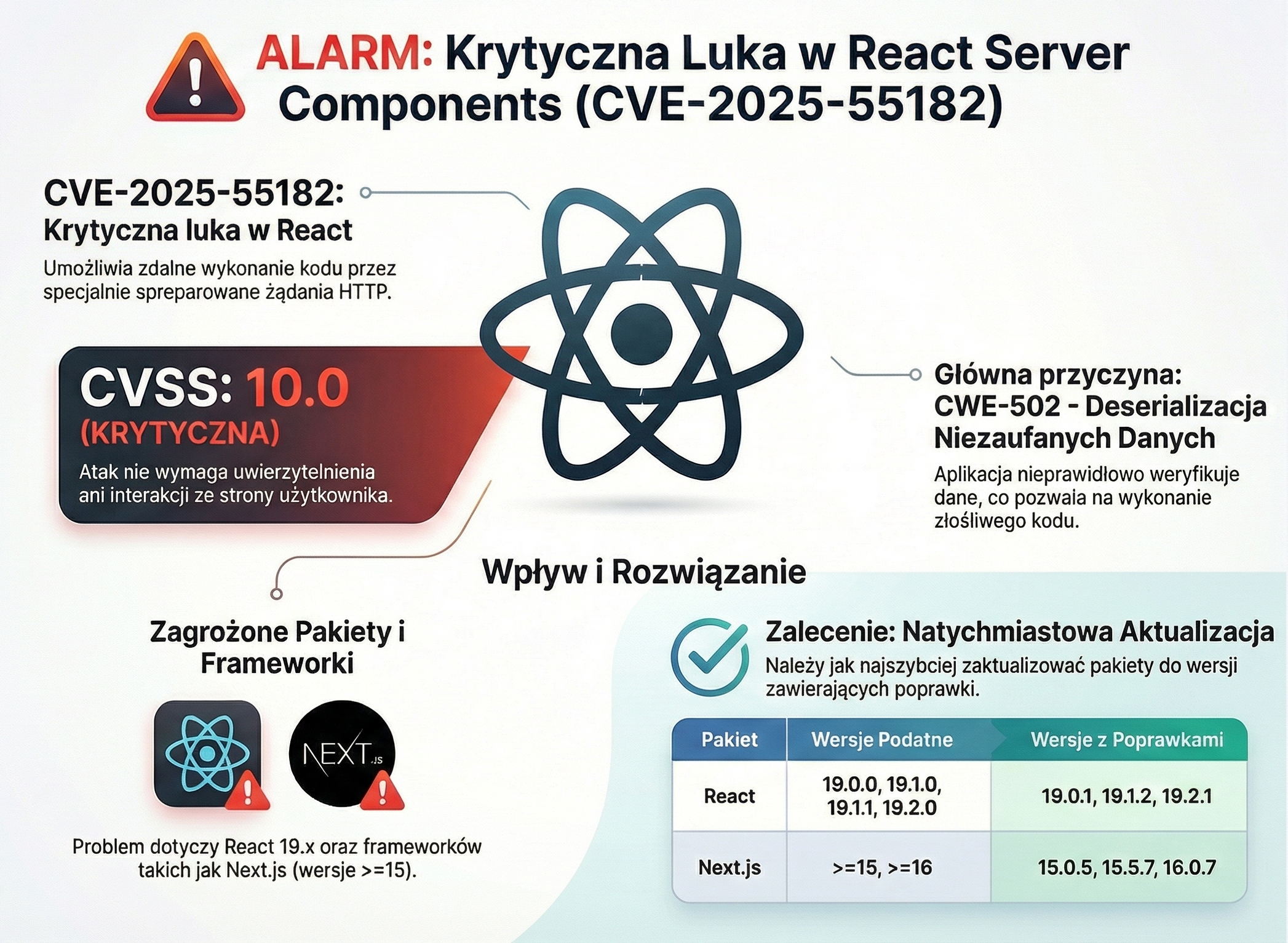

Mowa o CVE-2025-55182. Co w niej takiego strasznego? Otóż otrzymała ona rzadko spotykany, "prestiżowy" wynik CVSS 10.0. Tak, to skala dziesięciostopniowa. Oznacza to, że jest źle. Bardzo źle.

Problem dotyczy React Server Components (RSC). W skrócie: mechanizm ten deserializuje dane z niezaufanych źródeł (czyli np. od użytkownika) bez odpowiedniej weryfikacji. Jeśli myślisz "brzmi jak klasyczna dziura", to masz rację.

Atakujący może wysłać odpowiednio spreparowane żądanie HTTP, które serwer "przełknie", a następnie – zamiast wyświetlić komponent – wykona złośliwy kod przesłany przez hakera. Mówimy tu o pełnym Remote Code Execution (RCE). Nie potrzeba do tego żadnych uprawnień, logowania, ani interakcji ze strony użytkownika. Drzwi są otwarte na oścież.

Lista jest konkretna i obejmuje najpopularniejsze narzędzia:

react-server-dom-parcel, react-server-dom-webpack, react-server-dom-turbopack.Jeśli używasz Next.js w wersji 15 lub nowszej z App Routerem – jesteś na celowniku.

Nie panikuj (chyba że jeszcze nie zacząłeś aktualizacji). Twórcy bibliotek stanęli na wysokości zadania.

Dobra wiadomość dla leniwych: Jeśli hostujesz aplikację na Vercel, ich zespół wdrożył już reguły na poziomie WAF, które blokują ataki. Ale nie traktuj tego jak wymówki – zaktualizuj paczki!

Zobacz też: React2Shell: Szczegółowa analiza techniczna - Dogłębne omówienie mechanizmu deserializacji i możliwości exploitacji tej luki.

Dyrektor ds. Technologii w SecurHub.pl

Doktorant z zakresu neuronauki poznawczej. Psycholog i ekspert IT specjalizujący się w cyberbezpieczeństwie.

Myśleliście, że patch na CVSS 10.0 zakończył temat? Błąd. Gdy światła reflektorów padły na React Server Components, badacze znaleźli coś więcej. Analizujemy „wstrząsy wtórne” w ekosystemie Next.js.

Grupa ransomware Cl0p wykorzystała zero-day w Oracle E-Business Suite (CVE-2025-61882), kradnąc dane od wielu firm w sierpniu. Oracle właśnie wydał łatkę, ale eksperci ostrzegają: sprawdźcie swoje systemy natychmiast, bo ataki trwają.

Szczegółowa analiza mechanizmu i odkrycia luki CVE-2025-55177 w WhatsApp. Wyjaśniamy, jak atakujący łączyli dwie podatności 0-day, by stworzyć potężne narzędzie szpiegowskie typu "zero-click".

Ładowanie komentarzy...